Після масового зараження комп’ютерів по всьому світі вірусом WannaCry «Велика сімка» боротиметься спільно проти кіберзагроз на кшталт WannaCry мережею почав поширюватись новий вірус – Xdata. Він діє за тією ж схемою, але має відмінності за напрямком та способом поширення. Що варто знати про новий вірус і як можна захиститися?

«Велика сімка» боротиметься спільно проти кіберзагроз на кшталт WannaCry мережею почав поширюватись новий вірус – Xdata. Він діє за тією ж схемою, але має відмінності за напрямком та способом поширення. Що варто знати про новий вірус і як можна захиститися?

Як все розпочалося

Вірус Xdata почав поширюватися 18 травня 2017-го — і за 3 доби вже сотні пристроїв опинилися зараженими через отримання експлойтів у вкладених файлах.

Його поширення насамперед охоплює Україну, але це географічне обмеження цілком може бути пробним пуском, що передує глобальній кіберепідемії

MySpybot

До 95% інфікованих вірусом Xdata комп’ютерів і серверів наразі знаходяться в Україні, що може також означати створення цієї шкідливої програми суто для нашої країни.

Кого і як атакує вірус

Xdata атакує виключно корпоративний сектор, підприємства й бази «1С», і шифрує все за 15 хвилин. Розшифрувати без викупу неможливо. Вірус використовує вразливість ОС Windows через протокол SMB або, як кажуть деякі сисадміни, через «M.E.Doc». Якщо підтвердиться масовий характер зараження саме через M.E.Doc — це ознака, що у найближчі дні корпоративний сектор України очікують великі проблеми. Адже ця програма електронного документообігу, за словами експертів, є досить популярною серед українських компаній та установ.

Як виявити вірус у себе на комп’ютері

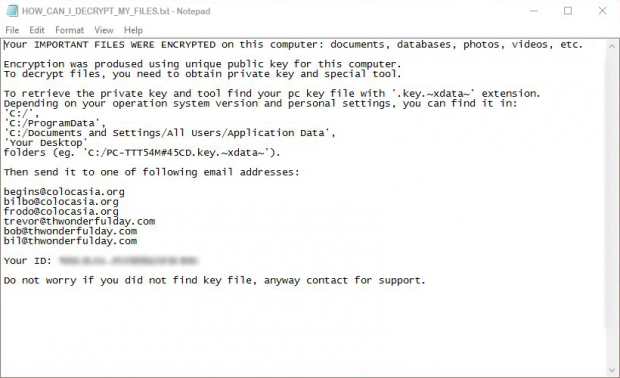

Після вірусної атаки у кожній папці із шифрованими файлами та на робочому столі з’являється файл HOW_CAN_I_DECRYPT_MY_FILES.txt, у якому зазначено: «Ваші важливі файли були зашифровані на цьому комп’ютері: документи, бази даних, фотографії, відео тощо. Шифрування було проведено з використанням унікального відкритого ключа для даного комп’ютера. Для розшифровки файлів вам необхідно отримати закритий ключ і спеціальний інструмент».

Як виглядає повідомлення про те, що вас «зашифрували»

Що робити, якщо від вас вимагають викуп

Процедура відновлення зводиться до знаходження того, що називається «ключовим файлом ПК», який має .key. ~XData~ розширення. Його вимагають надіслати на одну із вказаних адрес електронної пошти ([email protected], [email protected], [email protected], [email protected], [email protected] або [email protected]). Після сплати викупу зловмисники обіцяють прислати унікальний ключ для дешифрування.

Розмір викупу для кожного випадку індивідуальний — від 0,1 до 1 BTC (біткойн Bitcoin встановив черговий рекорд вартості), при тому що зараз курс 1 біткойна перевищує $1,9 тис.

Bitcoin встановив черговий рекорд вартості), при тому що зараз курс 1 біткойна перевищує $1,9 тис.

Як запобігти зараженню

Головне — не відкривайте під Windows незнайомі email із сумнівними файлами, не завантажуйте вкладені незрозумілі файли і не розпаковуйте неперевірені архіви. Також не забудьте зробити бекап на носії, що не підключений до інтернету.

А що відбувається паралельно із WannaCrypt?

Програма-вимагач WannaCry (також відомий як WannaCrypt , WCry) почала поширюватися в мережі 12 травня 2017 року з Іспанії, шифруючи всі файли на зараженому комп’тері. Зараз темпи поширення вірусу впали, гроші, які зуміли отримати хакери зі своїх жертв, поки що ніхто не забрав із рахунків. Сукупно постраждало вже понад 200 тис пристроїв у 150 країнах світу — серед корпоративного сектору постраждали Deutsche Bahn, Portugal Telecom, Fedex, Hitachi, МЗС Румунії та десятки інших компаній та організацій. Серед лідерів за обсягами ураження WannaCry у перші дні серед лідерів були Україна та Індія, зараз центр зараження охопив країни Азії та ЄС.